Egy biztonsági kutató a minap új, a Thunderbolt porthoz kapcsolódó sebezhetőséget fedezett fel, amit kihasználva a támadók könnyen átjuthanak a rendszer védelmén, és percek alatt hozzájuthatnak akár lockolt számítógépeken található adatokhoz is.

Az Intel által kifejlesztett Thunderbolt csatlakozó szabvány PC-k és Macek millióiban megtalálható. Az interfész már többször is fejtörést okozott biztonsági szakértők számára.

Vasárnap Bjorn Ruytenberg, az Eindhoveni Műszaki Egyetem biztonsági kutatója hozta nyilvánosságra a sebezhetőség részleteit, Thunderspy névre keresztelve. Eredményei szerint néhány perces fizikai kapcsolattal és párszáz dollár értékű felszereléssel a támadók könnyedén átjuthatnak a gépek biztonsági rendszerén, még akkor is, ha a gép lockolva van és a merevlemez titkosított.

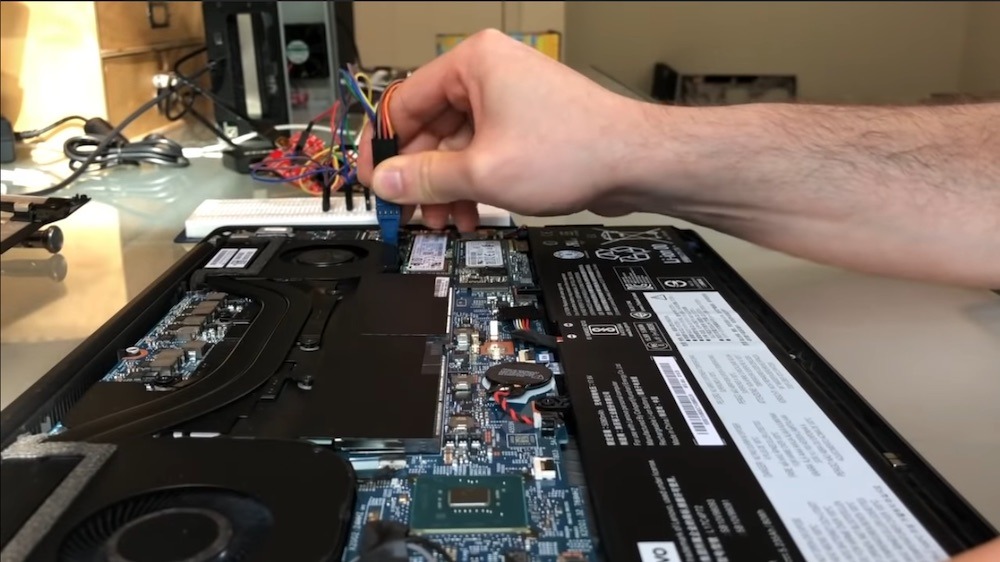

Ruytenberg egy YouTube videóban be is mutatta, hogyan működik a Thunderspy egy Lenovo Thinkpaden.

A folyamat során először szabaddá kell tenni a gép hátulját a Thunderbolt portnál és csatlakoztatni oda a támadó számítógépet, hogy az felülírhassa a kontroller firmware-ét és kikapcsolja a biztonsági beállításokat. Ennek segítségével Ruytenberg öt perc alatt túl tudott jutni a jelszóval védett belépésen. Tipikus evil maid attackről van szó, amikor a hackernek fizikai kontaktusra van szüksége az adott eszközzel.

A sebezhetőség nem javítható szoftveresen, viszont csak a 2019 előtti készülékek, így a Maceke egy része érintett csak. Legfőképpena azért, mert az macOS-t futtató gépek saját biztonsági rendszert használnak, úgy mint eszköz whitelistelés, IOMMMU virtualizálás és Kernel Direct Access Memory (DMA) védelem.

A Thunderboltos sebezhetőség nem újdonság. 2019 elején kutatók már publikáltak Thunderclap néven olyan gyengeségről, ami az USB-C és DisplayPortokat érinti különböző Macek és PC-k esetében. Az Intel eddig azt kommunikálta, hogy befoltozták a hibát, azonban ez még a legtöbb eszközt nem fedte le.

Ruytenberg készített egy Spycheck for Windows and Linux névre hallgató eszközt, ami segít lecsekkolni a felhasználóknak, hogy az ő gépük érintett-e. Ha igen, a legjobb védekezés, ha teljesen kikapcsolják a komplett Thunderbolt portot. Ráadásul ez a technológia még jó sokáig része lehet az újabb számítógépeknek is.

És, hogy milyen vonatkozása van ennek Macek tekintetében? Azok a Macek, amik Windowst vagy Linuxot futtatnak Boot Camppel, valódi veszélyben vannak, csak úgy, mint a többi PC.

A jó hír viszont az, hogy amíg a gép macOS-t futtat, addig a támadó nemigen fog átjutni a zárolási képernyőn, azonban más támadásokat véghez vihet, ha már bejutott a Thunderbolt porton keresztül, pl. klónozhatja a gép tartalmát a támadó hardverére,vagy utat nyithat más portokon keresztül bejutó támadó USB-eszközöknek.

Mivel arányaiban azoknak a száma, akik Windowst vagy Linuxot futtatnak Macen, igen kicsi, így hála a macOS-nek, az „almás” tulajdonosok általában véve kevésbé célpontjai ezeknek a támadásoknak.

Addig is, ha biztosra akarsz menni, akkor ne dugdoss csak úgy, mindenféle ismeretlen csatlakozót a portjaidba és természetesen őrizetlenül se hagyd számítógéped potenciálisan nem biztonságos környezetben.

Forrás: Thunderspy